近期网络安全形势严峻,各种病毒植入、挖矿程序、灰产推广木马始终侵扰着和影响着我们的网络资产。OJS(Open Journal Systems期刊管理系统)因是开源程序,且部分出版社用户使用的是OJS较早的老版本,因此颇受影响。

本篇文章丁老师将会对OJS系统的程序结构进行介绍,以及对系统目录的权限设置进行配置说明。

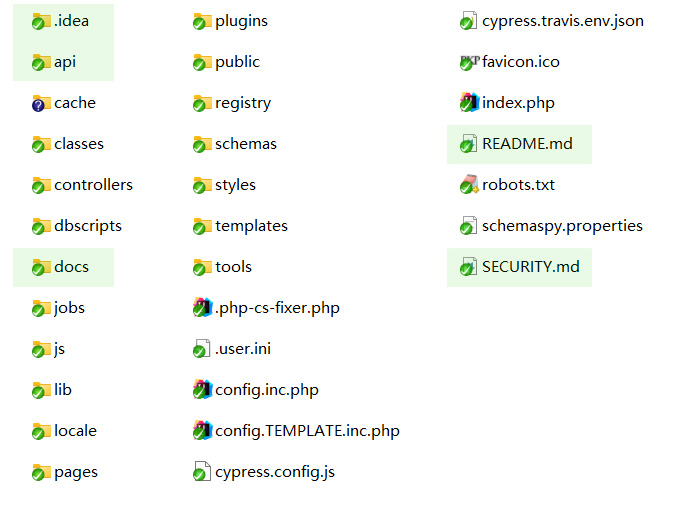

OJS程序结构介绍及权限配置配置说明:

.idea:IDEA IDE工具的项目配置目录,可以放心删除。

.github:OJS开发时的用到github生成的目录,没用,可以放心删除。

api:OJS程序运行的核心目录,不可删除,www用户权限设置为555。

caches:OJS程序的缓存目录,该文件夹不可删除,但里边的内容可以删除。www用户权限设置为755(需要写入缓存文件)。

classes:OJS程序运行的核心目录,不可删除,www用户权限设置为555。

controllers:OJS程序运行的核心目录,不可删除,www用户权限设置为555。

dbscripts:是OJS用来升级数据库结构的脚本仓库,仅当第一次安装和升级系统时需要。安装后或不升级系统时,可以删除。如果不想删除,可以将ww用户权限设置为555。

docs:是OJS的官方文档,如安装说明、升级指南等。可以删除。

jobs:是OJS用来执行后台任务队列的核心程序,不可删除,www用户权限设置为555。

js:OJS前后端页面的javascript脚本,不可删除,www用户权限设置为555。

lib:OJS的核心运行库,不可删除,www用户权限设置为555。

locale:OJS的多语言文件库,不可删除,www用户权限设置为555。

pages:OJS的路由页面程序库,不可删除,www用户权限设置为555。

plugins:OJS的插件目录,不可删除,www用户权限设置为755(安装和更新插件时,需要写入插件包)。

registry:OJS运行时运行时配置缓存的目录,不可删除,www用户权限设置为750(需要禁止web访问)。

schemas:数据表的定义目录,不能删除,www用户权限设置为555。

styles:样式表目录,不能删除,www用户权限设置为555。

templates:页面模板目录,不能删除,www用户权限设置为555。

tools:OJS系统用于执行命令行的工具目录,不能删除,不需要可写,www用户权限设置为700。此目录多为后门病毒攻击目录,强烈建议禁止web访问。

.php-cs-fixeer.php:是代码格式化工具的配置文件,可以删除。

.user.ini:是PHP目录的配置文件,不建议删除。

config.inc.php:OJS的核心配置文件,不能删除。www用户权限设置为555。

config.TEMPLATE.inc.php:OJS的配置文件的模板,可以删除。

cypress.config.js:是前端自动化测试文件,和OJS无关,可以删除。

cypress.travis.env.json:同上。

favicon.ico:网站图标文件,可以但不建议删除。

index.php:OJS系统的入口文件,不能删除,,www用户权限设置为555。

README.md:OJS的程序说明纯文本文件,可以删除。SECURITY.md:同上。

robots.txt:网站针对SEO蜘蛛爬虫的配置文件,可以删除。

schemaspy.properties:是数据库结构分析的配置文件,与OJS无关,可以删除。

Open Journal System期刊管理系统(OJS),是使用PHP语言开发的程序系统。OJS的网址url构成结构由“http://网址/inde.php/期刊缩写”构成,在日常使用时,有一些做期刊运营的朋友,觉得网址中间一直有那...

OJS当前最新版本为3.5,很多使用OJS3.4.X的同学,在升级时都遇到了或多或少的问题,丁老师几乎每天都收到有关升级失败的咨询。以下是丁老师整理的常见OJS3.4升级3.5的失败问题及处理方法(持续更新中):Error 1: Mar...

OJS期刊管理系统,可以对已发布的投稿文章,增加多种格式的引用信息导出功能,包含ACM、ACS、Chicago、Havard、IEEE等引用格式,支持Endnote/Zotero/Mendeley (RIS)和BibTeX两种文件格式。...

经常有同学提问,open journal system期刊系统,可以在国产服务器和操作系统上运行吗?比如鲲鹏服务器、麒麟操作系统、统信UOS等国产系统。因为是高校的期刊出版社,软件系统现在都是部署在了国产服务器和操作系统上,不知道OJS...